Empresa de origem brasileira é a primeira do mundo a desenvolver solução capaz de fazer o acesso expresso de pessoas e implantar o tão sonhado “human tag”

Por Fernanda Ferreira

A Access.run chega ao mercado de segurança eletrônica com uma solução inédita no país: o acesso expresso de pessoas. A plataforma, além de autorizar entradas e saídas, fornece controle e autonomia para o integrador e o usuário. A ferramenta funciona como um aplicativo universal, em que o usuário utiliza a mesma aplicação para qualquer ambiente. Para falarmos sobre o assunto, conversamos com Donato Cardoso, diretor Comercial da Access.run.

Revista Segurança Eletrônica: O que é a Access.run?

Donato Cardoso: A Access.run é a primeira empresa de acesso expresso no mundo. Nascemos para proporcionar um acesso rápido, seguro e inteligente para os usuários, e tudo isso por um baixo custo para os nossos parceiros. Somos uma companhia nacional, com sede e fábrica em São Paulo e com um centro de distribuição em Goiás. Atendemos apenas b2b (de empresa para empresa) e não interferimos na relação comercial dos nossos parceiros com os seus clientes.

Revista Segurança Eletrônica: Como funciona as soluções da empresa?

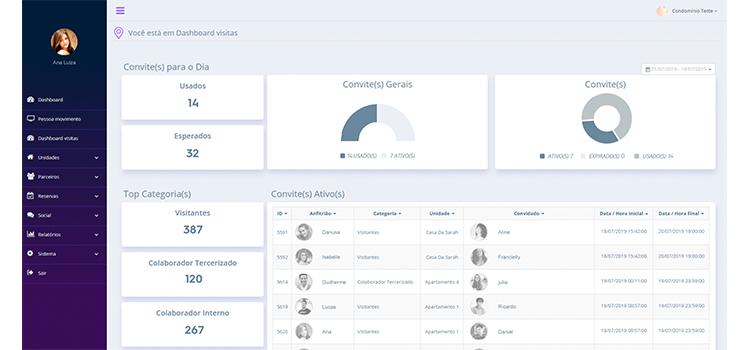

Donato Cardoso: Nós desenvolvemos tanto o hardware quanto o software do acesso expresso. O hardware não depende de grandes infraestruturas, servidores ou placas controladoras, basta ter um ponto de rede e de energia. Contamos com uma central de atendimento para ativação dos equipamentos, dessa forma, o integrador precisará apenas plugar o equipamento na internet, configurar os usuários padrões e disponibilizar os acessos para os seus clientes. Todo o processo de instalação dura no máximo 20 minutos, tudo muito simples, fácil e rápido. Já o nosso software conta com dois portais online, um para o integrador e o outro para o cliente. No portal do integrador é possível visualizar o mapa de todos os equipamentos instalados e acompanhar online o funcionamento e as movimentações das pessoas nos ambientes das empresas que o nosso parceiro estiver gerindo. Ele também pode configurar os equipamentos, atualizá-los remotamente e ativar e desativar contratos. No portal do cliente também é possível configurar uma infinidade de níveis e perfis de acesso, notificar através de pushes, controlar espaços reserváveis com capacidade de pessoas por horários, enviar e personalizar notificações como controle de correspondências, reuniões, assembleias, etc.

Revista Segurança Eletrônica: Como o usuário faz o acesso aos ambientes?

Donato Cardoso: Nós trabalhamos de duas formas: ATS ou AR.Check. O modelo ATS é inspirado no conceito de Internet das Coisas em um único dispositivo. O usuário aproxima o celular (sem necessidade de pareamento por bluetooth ou Wi-Fi direct), cartão, pulseira, tag ou adesivo da Access.run e o acesso é liberado. Ele pode ser instalado em portas, portões, cancelas e catracas, sem necessidade de controladoras ou equipamentos complementares. O hardware possui o tamanho de um cartão de crédito e pode ser integrado a outros equipamentos de controle de acesso.

O modelo Ar.Check é direcionado para o cliente que não dispensa a presença de um atendente. Com o aplicativo em mãos o colaborador aproxima o seu smartphone ao smartphone do visitante para o acesso ser liberado. Por meio do app é possível também verificar e atualizar o cadastro de visitantes, podendo inclusive anexar imagens e documentos ao registro de entrada e saída, garantindo mais segurança. Trata-se de uma ferramenta ideal para gerir eventos e até mesmo transformar o atendente em um concierge.

Revista Segurança Eletrônica: É possível integrar a solução da Access.run em outras soluções?

Donato Cardoso: Nossa plataforma é aberta, possuímos APIs prontas para integrar com qualquer solução. Nós auxiliamos os nossos parceiros em todo o processo de integração, o que possibilita a segurança dos dados e facilita o intercâmbio de informações com diferentes linguagens de programação compatíveis com os nossos equipamentos. Não somos concorrentes de ninguém, nascemos para ser integrados a todos.

Revista Segurança Eletrônica: Com qual protocolo de reconhecimento vocês atuam?

Donato Cardoso: Trabalhamos com protocolo próprio de reconhecimento, basta aproximar o celular do equipamento que a leitura é feita automaticamente. O nosso protocolo identifica o Wi-Fi, bluetooth, Imei, MAC da placa de rede, NFC, que juntos, quando toquenizados com 2048 bits, transmite com aquilo que o celular tem de tecnologia – vale ressaltar que o NFC não é um requisito, e reconhecemos tantos smartphones com sistema operacional iOS ou Android. O grande detalhe é que nós não somos uma fechadura bluetooth, nessa aproximação do celular não dependemos do pareamento do equipamento, da sincronização ou da geolocalização. Além disso, o aplicativo funciona on-line e off-line, basta aproximar o celular do dispositivo para fazer a abertura. Todo o sistema de gerenciamento é em tempo real, fazendo a identificação independente de como eu estou trabalhando.

Revista Segurança Eletrônica: Com quais verticais vocês mais atuam?

Donato Cardoso: Atuamos bastante com condomínios residenciais e corporativos, onde há o total controle de entrada e saída, relatórios e notificações push no smartphone para os síndicos, gestores ou responsável por uma unidade ou departamento, além de agilidade no envio de convites para visitantes e clientes; em shoppings, proporcionando o acompanhamento do estacionamento até a compra do consumidor, dessa forma os lojistas e gestores terão informações relevantes sobre os visitantes; em estacionamentos, onde os clientes podem validar seus tickets pelo celular, dando maior controle de horário, vagas e pagamentos para os usuários; em coworkings, produzindo controle de acesso prático em um local com grande rotatividade de pessoas, os clientes podem reservar os horários e receber o convite para acesso na hora e local indicado; em hospitais e clínicas, fornecendo autorização de acesso ao consultório somente na hora correta da consulta, facilitando o controle de gestão da clínica e melhorando o bem-estar dos pacientes; em pedágios, uma vez que não é mais necessário pagar por mensalidades para empresas de auto acesso, etc. Enfim, são infinitas as possibilidades de verticais que a Access.run pode ser aplicada.

Revista Segurança Eletrônica: Quais são as vantagens que o integrador terá se optar em ser parceiro da Access.run?

Donato Cardoso: Costumo dizer que ele terá uma transformação digital, porque a nossa plataforma une 5 conceitos inovadores: IoT, OTP, Cloud Computer, Bigdata e consumo colaborativo em um só lugar. Além disso, o nosso parceiro conta com gestão otimizada e automatizada, não precisa selecionar portas ou realizar pareamento prévio (com fechaduras bluetooth), tem à disposição APIs de integração, alta segurança de dados e identidade única com criptografia 2048 bits, gerenciamento online e informações em tempo real e tudo isso por um baixo custo de aquisição, instalação e manutenção de equipamentos. Sem contar o custo, que é 90% mais barato que qualquer outra solução semelhante. O valor é tão baixo que muitos dos nossos integradores não repassam o custo para o consumidor final.

Revista Segurança Eletrônica: Falando em manutenção, como vocês lidam com possíveis erros no equipamento ou aplicativo?

Donato Cardoso: Na parte de inteligência do hardware nós temos um sistema automático que conseguimos identificar problemas de detecção e conectividade, assim ele reinicia automaticamente em 5 segundos a placa para corrigir possíveis erros. Também temos uma rede de inteligência na área de software que conta com um modo de redundância de 1.2 segundos para reconexão em uma rede 3G, sabemos quando a rede de dados está ruim, como está todo o processo e alertamos em real time nossos integradores. Além disso, as informações ficam armazenadas na nuvem, respeitando todas as leis de proteção de dados nacionais, marco civil da internet e também as leis da União Europeia e Americana.

Revista Segurança Eletrônica: O integrador consegue utilizar as soluções da Access.run, mas com a marca da empresa dele nos equipamentos e na plataforma?

Donato Cardoso: As nossas soluções podem ser personalizadas de ponta a ponta, a ponto de o usuário não saber que se trata de uma tecnologia Access.run. Entretanto, estamos trabalhando com os integradores para manter a nossa marca nas soluções para que os usuários tenham ciência que se trata da nossa empresa e assim saberem que podem acessar outros locais que possuem a tecnologia da Access.run. Dessa forma, ao invés do usuário ter mais de seis cartões de acesso de múltiplos lugares, ele terá apenas um cartão, ou somente uma pulseira ou apenas o celular com o nosso app. Conseguimos trazer visitantes da empresa X para a empresa Y utilizando o mesmo usuário, ou seja, esse usuário passa a ser universal. É um “Sem Parar”, só que de pessoas. Um exemplo: se a empresa A tem 1.000 clientes em São Paulo e a empresa B tem 1.000 clientes no Rio de Janeiro, significa que 1 cliente pode acessar 2.000 pontos de acesso se tiver uma permissão concedida – além de “sem parar de gente”, também somos intitulados como a primeira rede social de acesso do mundo!

Revista Segurança Eletrônica: É possível integrar um sistema de cobrança na solução?

Donato Cardoso: Sim, é possível fazer cobranças em tempo real, como debitar serviços, produtos, reservas, benefícios complementares, etc. Para eventos ou espaço de reuniões, por exemplo, conseguimos relatar para os anfitriões quem foi ao local e cobrar por serviços adicionais, como café, locação de espaço, manutenção, etc. É um conceito chamado de Pay- -Per-Access, ou pague para acessar. Em setembro já lançaremos para todo Brasil o cadastramento de cartões de crédito no próprio app, assim o usuário poderá, por exemplo, acessar uma academia e pagar apenas no dia que malhar, independente da cidade que estiver.

Revista Segurança Eletrônica: Gostaria de deixar um recado final para os nossos leitores?

Donato Cardoso: Nós não nascemos para ser concorrentes de ninguém, nascemos para ser integrados a todo mundo. Quem tiver interesse em trabalhar com a nossa solução, conseguimos nos unificar em qualquer tipo de projeto. O que podemos garantir ao integrador parceiro é que o custo que ele terá com a nossa solução será o menor possível e ele não vai depender de um time para operar, sendo que a única infraestrutura que precisamos é de energia e conectividade.